Hace unos días salió a la luz una nueva vulnerabilidad en el RouterOS y entre los otros que se le han encontrado –son pocos por cierto– es uno de los mas críticos.

El problema viene por el lado del Winbox, que según el alerta de seguridad reportado oficialmente MikroTik, informa que se puede tener acceso a la base de datos de los usuarios del sistema a través de una vulnerabilidad del Winbox; asimismo se indica que el bug se incorporo en la v6.29 y resuelve en las ramas v6.40.8, v6.42.1, v6.43rc4.

En el mismo post oficial se indica que la vulnerabilidad ha sido descubierta por ellos (MikroTik); pero en el hilo de la conversación, un colega indica que fueron varios los usuarios que reportaron accesos a sus router de IP externas y que se mostraba en el log que se realizaban realizando cambios. Por ende alguien ya conocía esta vulnerabilidad y las estaba explotando, según reportes, desde el el 20 de Abril.

Según las capturas compartidas por dichos usuarios, se puede observar que el patrón de acceso es:

- El atacante realiza una petición al Winbox con el usuario admin y cualquier password, el intento queda reportado en el log

- Al parecer luego de realizado el paso anterior, el atacante se hace con la base de datos de sistema.

- El siguiente intento es con un usuario con permisos full. El atacante tiene acceso al router y realiza unos cambios en ip > services

Cuando el atacante acceso al router deja 2 archivos en el files.

- dnstest: archivo binario (malware)

- save.sh: archivo de texto, con el siguiente contenido.

En el día de hoy, ya son varios los medios que se han hecho eco de esto y los reportes de las empresas de antivirus y seguridad empezaron a comentar de este 0-day.

Según el reporte de Alienvault, indica que el malware que afecta al MikroTik se instala vía Winbox y que luego ejecuta algunos scripts para instalar un malware en /tmp/.dnstest (el archivo binario mencionado anteriormente).

Los honeypots han detectado que el IP Origen del ataque es el 103.1.221.39 (asignada a Taiwan), que de hecho es el que los usuarios reportaron acceso.

Según un Investigador de seguridad de Kaspersky Lab indica:

También se indica que se intenta comunicar con varios dominios del estilo march10dom3[.]com, march10dom2[.]com, etc.

Es lo que se sabe hasta el momento, habrá que esperar que repercusión tiene. Tanto MikroTik como los principales consultores están aconsejando actualizar y cerrar el acceso del Winbox desde el mundo como medidas de protección básica.

Lo que están resaltando es el «relativamente» rápido accionar de MikroTik al liberar las diferentes versiones de las ramas con el arreglo de ésta vulnerabilidad a sólo un día del reporte, en comparación con otras marcas que suelen tardar semanas.

Es de esperar que, debido a la popularidad que ha tenido MikroTik en los últimos años, se haga mas interesante para los hackers y que sea motivo de intento de ataques y que se le intente encontrar vulnerabilidades. Es el mismo ciclo que han tenido otras empresas de networking, sólo que hay que estar a las alturas de las circunstancias, con ataques como el mencionado.

Veremos como continua esta novela en los próximos días.

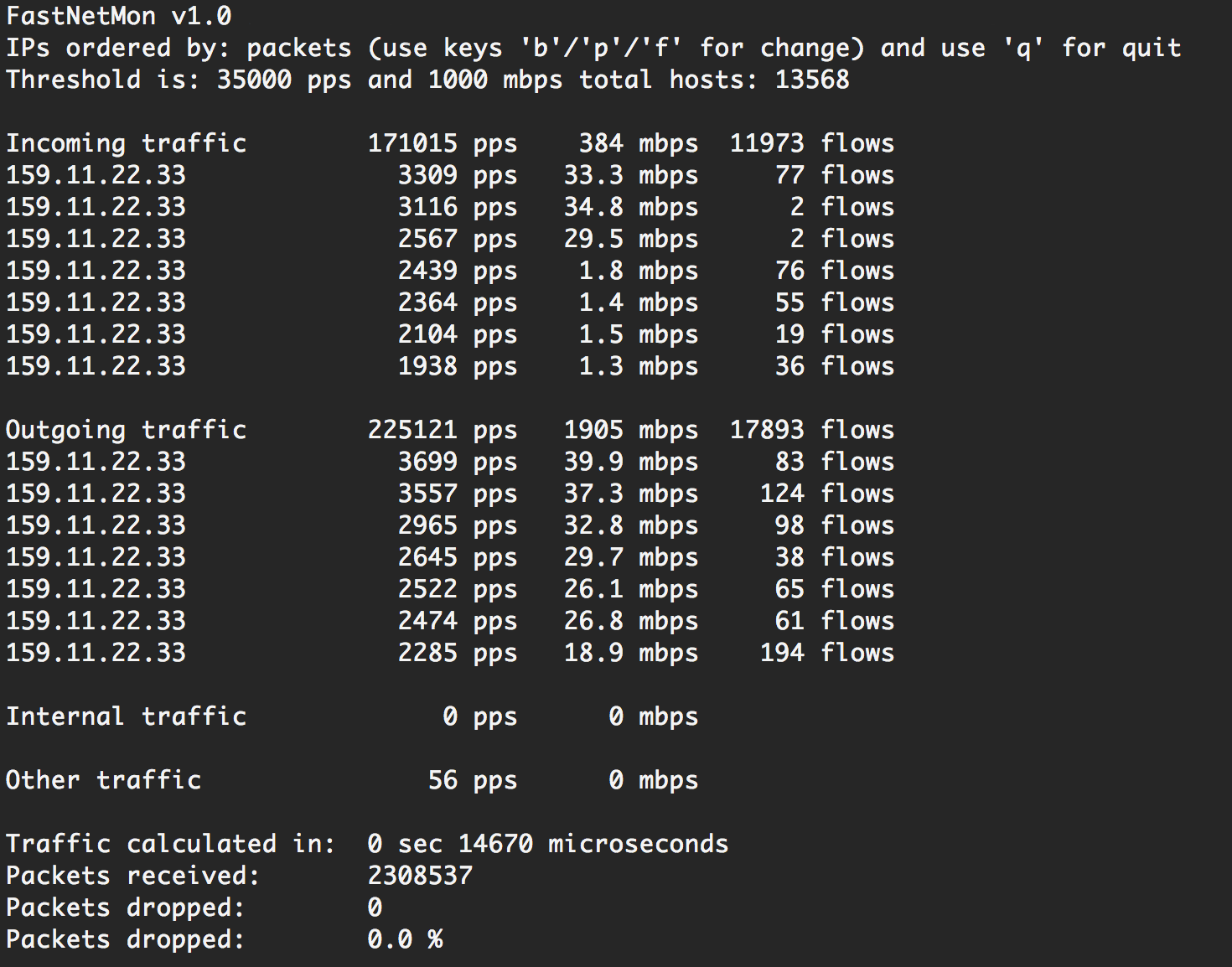

Uno de los gajes del oficio del networking y en especial de los ISP son los ataques de Denegación de Servicio Distribuida

Uno de los gajes del oficio del networking y en especial de los ISP son los ataques de Denegación de Servicio Distribuida

Dispone de un sistema de notificaciones al momento que se realiza alguna alerta o comportamiento, por ejemplo que el dispositivo se vuelta offline, cuando el

Dispone de un sistema de notificaciones al momento que se realiza alguna alerta o comportamiento, por ejemplo que el dispositivo se vuelta offline, cuando el  Hace tiempo me ha llegado la invitación para la primera edición del

Hace tiempo me ha llegado la invitación para la primera edición del  Grupo MKE SAS

Grupo MKE SAS